Perkembangan global internet sebagai 'milik' publik menyiratkan adanya harapan-harapan akan terjadinya perubahan ruang dan jarak. Perkembangan tersebut juga diramalkan akan menuju pada terbentuknya entitas dengan sistem tingkah laku tertentu, melalui pola-pola pengujian dengan unsur-unsur dominan berupa pengalaman dan budaya dalam penggunaan informasi. Semua itu pada gilirannya harus diakui oleh hukum mana pun di semua belahan bumi, yang tentu saja berbeda-beda impaknya terhadap kaitan antara hukum dengan ekonomi, politik ataupun ideologi.

Hubungan antara hukum dan teknologi internet tentu saja akan menjadi unik. Dunia cyber sebagai manifestasi sistem informasi dan telekomunikasi yang terpadu dalam suatu jaringan global, adalah ruang tanpa batas yang dapat diisi dengan sebanyak mungkin kategori. Baik yang sudah ada, akan ada, dan mungkin akan terus berkembang. Dari perdagangan, perhubungan, kesehatan, sampai militer, dan sebagainya, dan seterusnya. Bahkan anda sendiri dapat membentuk komunitas dari tingkatan keluarga, arisan sampai pada tingkatan sebuah negara di dunia cyber yang tiada batas (unlimited world).

Hukum dan alat perlengkapannya tentu juga terus berkembang. Yang menjadi masalah adalah apakah hukum dapat berkembang sepesat dan secepat perkembangan dunia cyber? Bahkan pada taraf 'unlimited' yang bisa melanda semua kategori yang sempat terpikirkan manusia seperti u-commerce, u-banking, u-trade, u-retailing dan 'u'-'u' lainnya.

Terus berkembangnya pemanfaatan teknologi internet untuk berbagai kegiatan konvensional sehari-hari telah membuka jalan bagi 'kebebasan cyber'. Baik untuk kegiatan bisnis maupun dalam kegiatan awam sehari-hari, segala sesuatu yang terjadi dalam dunia cyber dapat dilakukan dengan mudah, bebas, canggih, cepat, efisien. Tak perlu lagi bertemu muka secara langsung. Semua ini tentu akan menimbulkan masalah apabila tidak atau belum secara utuh diatur oleh hukum.

Dunia Cyber dan Kejahatan

Teknologi informasi dan komunikasi yang digabungkan dengan internet telah membuka kemungkinan munculnya aktivitas di seluruh bidang dan kategori. Namun demikian hal tersebut belum diimbangi dengan kesiapan dunia hukum dan alat perlengakapannya. Kejahatan cyber bukanlah suatu bentuk kejahatan sederhana, karena pembuktiannya yang sulit dan seringkali dihadapkan pada belum adanya peraturan yang jelas dan tegas. Tidak jarang pelakunya berhasil melakukan penipuan sampai ratusan ribu dolar dan kerugian-kerugian lain pada sistem jaringan data komputer, ternyata hanya dihukum satu atau dua tahun penjara.

Seseorang yang melakukan kejahatan jenis ini terkadang tidak memiliki motif meraup keuntungan ekonomis. Unsur-unsur lain seperti tantangan, kesenangan pribadi (joycomputing), bahkan membuktikan kebolehan teknis sering terlibat di dalamnya. Dalam Introduction to Data Security and Control, Edward R. Buck memberikan ciri-ciri tertentu orang-orang yang mempunyai tendensi kuat untuk melakukan kejahatan cyber, yaitu:

- menyenangi tantangan;

- usia antara 18 sampai dengan 46 tahun;

- enerjik;

- ramah; dan

- cerdas.

Donner B. Parker dalam Crime by Computer mengemukakan ciri yang hampir sama, yaitu:

- usia 18 sampai dengan 30 tahun;

- cerdas;

- penuh hasrat;

- punya motivasi tinggi;

- berani;

- petualang;

- terdidik; dan

- senang tantangan.

Sementara Roy Suryo dalam satu kesempatan wawancara pernah menyebutkan bahwa para hacker rata-rata anak muda yang kelihatan kreatif, tetapi sesungguhnya mereka mencuri nomor kartu kredit dari jalannya transaksi di internet.

Mencermati berbagai ciri di atas, dapat saja kita berspekulasi akan terbentuk suatu golongan elit pelaku kejahatan cyber. Antisipasi hukum terhadap hal ini sangat diperlukan, karena intelektualitas dan penguasaan teknologi tinggi terlibat di dalamnya. Kalangan pakar keamanan data di Amerika Serikat menyebut kejahatan cyber sebagai "unsmoking gun", karena kejahatan tersebut tidak memberikan suatu indikasi apa pun yang memperingatkan terjadinya kesalahan.

Sampai saat ini belum ada istilah yang baku terhadap pengertian penyalahgunaan komputer untuk tindak kejahatan. Banyak ragam istilah digunakan dalam berbagai literatur. Penggunaan dalam berbagai produk hukum pun beragam, berikut ini beberapa contoh;

- computer crime;

- computer-related crime;

- computer fraud;

- computer-assisted crime; dan

- computer abuse.

Selain istilah-istilah tersebut, terdapat juga beberapa pengertian yang dikemukakan oleh beberapa ahli dan lembaga studi, antara lain:

1. Encyclopedia of crime and justice, New York: Free Press, 1983, (volume 4 hlm. 218-222):

Setiap perbuatan melawan hukum yang memerlukan pengetahuan tentang teknologi komputer yang bertujuan untuk dapat melakukan kejahatan yang dapat dikategorikan dalam dua bentuk, yaitu:

penggunaan komputer sebagai alat untuk suatu kejahatan, seperti pemilikan uang secara ilegal, pencurian properti atau digunakan untuk merencanakan suatu kejahatan;

komputer sebagai obyek dari suatu kejahatan, seperti sabotase, pencurian atau perubahan data-data.

2. Andi Hamzah:

Kejahatan komputer bukan sebagai kejahatan baru, melainkan kejahatan biasa, karena masih mungkin diselesaikan melalui KUHP ("Guns don't kill people, people do").

3. OECD (Organization for Economic Cooperation Development):

Setiap tindakan yang tidak sah, tidak etis, atau yang tidak berlandaskan pada cukup kewenangan, yang melibatkan pemrosesan data otomatis dan/atau transmisi data, di mana definisi tersebut juga meliputi:

Kejahatan ekonomi yang berkaitan dengan komputer (penipuan, spionase, sabotase);

Pelanggaran privasi individual yang berkaitan dengan komputer; dan

Pelanggaran terhadap kepentingan publik yang berkaitan dengan komputer (Pelanggaran terhadap kebijakan keamanan nasional dan kendali aliran data antarbatas dan integritas dari prosedur yang berdasarkan komputer dan jaringan komunikasi data atau legitimasi demokratis atau keputusan-keputusan yang berdasarkan komputer).

4. G.M. Samadikun:

memberikan definisi yang sama dengan batasan yang diberikan oleh OECD, hanya ditambahkan, bahwa: "obyek dari penipuan dengan sarana komputer biasanya berupa data mengenai aset yang disimpan dan diolah setiap hari oleh komputer".

5. LPKIA (Lembaga Pendidikan Komputer Indonesia Amerika):

Penggunaan komputer secara ilegal. Bentuk-bentuk Kejahatan Cyber

Pada umumnya ada lima bentuk kejahatan cyber:

1. The Trojan Horse

Merupakan prosedur untuk menambah, mengurangi atau merubah instruksi pada sebuah program, sehingga program tersebut akan menjalankan tugas lain yang tidak sah dari tugasnya.

Cara-caranya antara lain :

Mengubah program yang ada sehingga program tersebut akan melakukan penghitungan pembulatan yang salah. Sering terjadi pada pembobolan kartu kredit atau pada rekening tabungan nasabah yang ada pada Bank.

Mengubah program yang ada untuk memasukkan transaksi-transaksi tertentu, sehingga transaksi tersebut dikenal oleh spesifikasi sistem, sedangkan untuk transaksi yang tidak dikenal dapat dimasukkan bersama-sama dengan transaksi lainnya.

Mengubah program yang ada sehingga dapat memanipulasi keseimbangan pada suatu penghitungan keuangan tertentu.

Memasukkan instruksi yang tidak sah, dapat dilakukan baik oleh yang berwenang maupun tidak, yang dapat mengakses suatu sistem dan memasukkan instruksi untuk keuntungan sendiri dengan melawan hukum.

2. Data Diddling

Data yang sah diubah dengan cara yang tidak sah, yaitu:

Mengubah data input, yang dilakukan seseorang dengan cara memasukkan data yang menguntungkan diri sendiri secara melawan hukum.

Mengubah print-out atau output dengan maksud mengaburkan, menyembunyikan data atau informasi dengan itikad tidak baik.

Penggelapan, pemalsuan, dan atau pemberian informasi melalui komputer yang merugikan pihak lain dan menguntungkan diri sendiri.

Dengan sengaja menyebarkan virus yang dapat merusak sistem komputer.

3. Data Leakage (Kebocoran Data)

Data rahasia perusahaan/instansi yang dibuat dalam bentuk kode-kode tertentu bocor atau dibawa keluar tanpa diketahui. Dapat dilakukan dengan cara:

Perusakan sistem komputer,

Hacking, yaitu melakukan akses tanpa izin atau dengan melawan hukum terhadap sistem pengamanan komputer.

4. Wiretapping

Penyadapan data melalui saluran transmisi data (kabel telepon, serat optik atau satelit).

5. Internet Piracy

Perbuatan pidana yang berkaitan dengan hak milik intelektual, hak cipta, dan hak paten, berupa pembajakan dengan memproduksi barang-barang tiruan untuk mendapat keuntungan melalui perdagangan, termasuk rahasia dagang dan hak moral.

Perbuatan-perbuatan kejahatan cyber dalam beberapa kasus umumnya dilakukan oleh orang dalam (insider) atau mereka yang pernah bekerja pada suatu instansi yang mempunyai peralatan komputer, telekomunikasi, dan informasi baik berupa hardware, software maupun brainware dan rasa keingintahuan yang tinggi, beberapa contoh kasusnya antara lain :

- Pembobolan BRI cabang Brigjen Katamso Yogyakarta, 15 September - 12 Desember 1982;

- Pembobolan BNI New York, 31 Desember 1986;

- Pembobolan BDN cabang Bintaro Jaya, 1988;

- Pembobolan Bank Danamon pusat, 1998;

- Pembobolan Bank Danamon Glodok Plaza, 1990;

- Pembobolan BRI cabang Jatinegara Timur, 1991;

- Percobaan pembobolan Union Bank of Switzerland di London, 1988;

- Pembajakan mapping products milik Loxtech, Ltd. oleh Thaimapguide.com.

Kesimpulan

Kejahatan cyber dalam komunitas global masyarakat pengguna internet adalah suatu hal yang dapat disadari atau tanpa disadari, sengaja atau tidak sengaja dilakukan. Hal ini terjadi karena perkembangan tekhnologi informasi dan tingkat intelektualitas/intelegensia masyarakat yang semakin meningkat. Faktor internet itu sendiri juga menimbulkan selentingan-selentingan maya pada pengguna internet untuk terus dan terus mencari dan mencoba.

Penyalahgunaan komputer baik sebagai subyek, obyek, alat atau sebagai simbol kiranya telah menjadi suatu momok tersendiri bagi keamanan lalu lintas hubungan antara pemakai jasa internet. Di antara berbagai bentuk kejahatan cyber yang paling banyak meresahkan masyarakat adalah manipulasi komputer sebagai bagian dari computer-related economic crimes dan meng-copy dan menjual copy computer software secara tidak sah.

Pada akhirnya yang diperlukan adalah peningkatan faktor keamanan cyber yang dapat datang dari penyedia jasa dan informasi, serta terutama sekali harus datang dari kesiapan hukum dan penegakkannya.

Kamis, 10 Maret 2011

KEJAHATAN DUNIA MAYA

Diposting oleh Yossy Occhiey di 19.21 0 komentar

Selasa, 08 Maret 2011

Informasi Virus dan Antivirus Komputer

Pengertian Virus

Virus komputer adalah Aplikasi atau program pada komputer yang bisa merusak program suatu komputer atau pun juga dapat merusak data dokumen yang terdapat pada komputer, virus komputer membuat pengguna komputer merasa terganggu atau pun tidak menimbulkan pengaruh apa pun. Virus komputer tidak jauh berbeda dengan virus biologi yang menyebar dengan cara menyisipkan diri sendiri ke sel suatu mahluk hidup yang menjadi sasarannya. dan cara kerja Virus komputer menggandakan atau menyalin dirinya sendiri dan menyebar dengan cara menyisipkan salinan dirinya ke dalam program atau dokumen lain.

Suatu Virus pada komputer pada umumnya bisa merusak Software atau perangkat lunak komputer dan tidak secara langsung merusak perangkat keras komputer, virus komputer dapat merusak perangkat keras suatu komputer dengan cara memuat program pada komputer untuk memaksa over process ke perangkat tertentu misalnya VGA, Memory, hardisc atau pun bahkan Procesor. Pengaruh buruk dari virus komputer yang paling utama adalah virus yang selalu memperbanyak diri sendiri, yang dapat membuat sumber daya pada komputer, misalnya pada penggunaan memori, menjadi berkurang. Hampir sembilan puluh lima persen Virus adalah menyerang pada sistem operasi yang berbasis Windows. Sisanya, yaitu dua persen virus menyerang pada sistem operasi Linux / GNU dengan versi kernel dibawah 1.4 (dan Unix, sebagai source dari Linux, tentunya), satu persen menyerang Mac terutama Mac OS 9, Mac OS X (Tiger, Leopard). dua persen lagi menyerang sistim operasi lain seperti FreeBSD, OS/2 IBM, dan Sun Operating System.

Kita dapat mencegah atau pun menanggulangi serangan virus komputer dengan cara memasang atau menginstal perangkat lunak atau software antivirus. Cara kerja suatu perangkat lunak anti virus adalah dengan cara mendeteksi dan menghapus virus, kalau pun tidak perangkat lunak antivirus terseut tidak dapat menghapus maka virus yang ada pada komputer akan dikarantina. Suatu antivirus dapat menanggulangi virus jika antivirus tersebut telah mengetahui kelemahan suatu virus yang hinggap pada komputer. saat ini sudah banyak beredar perangkat antivirus yang bervariasi sesuai dengan kebutuhan, jika anda tidak mempunyai biaya lebih untuk membeli sofware antivirus, anda pun bisa menggunakan antivirus yang gratis. Seperti AVG atau Pun PCMav.

Macam-macam Virus Komputer

Setiap hari virus-virus komputer baru dibuat untuk mengganggu dan membuat kerusakan besar dengan menghancurkan sistem komputer kita. Berikut ini sepuluh virus-virus yang umum dan secara potensial menyebabkan kerusakan. Virus-virus baru diciptakan setiap hari. Artinya banyak virus yang tidak termasuk di dalam daftar ini. Hal terbaikyang dapat kita lakukan adalah selalu waspada, selalu meng-update anti virus, dan selalu perhatikan komputer anda apakah sedang terkena virus atau tidak.

Trojan.Lodear

Trojan Horse menyerang apabila kita mendownload data dari internet. Virus ini akan menginjeksi file. dll ke internetexplorer.exe yang menyebabkan ketidakstabilan sistem.

W32.Beagle.CO@mm

Adalah virus yang mengirimkan email massal terhadap situs yang mempunyai tingkat keamanan rendah. Virus ini dapat menghapus kunci-kunci registry dan bagian-bagiannya dan mungkin memblok akses ke jaringan keamanan website.

Backdoor.Zagaban

Virus trojan yang satu ini menginjeksi komputer tertentu untuk digunakan sebagai tempat berlindung untuk merusak network atau jaringan terkait.

W32/Netsky-P

Virus ini mampu menyebarkan email massal dengan sendirinya kepada alamat email yang diproduksi oleh suatu file pada PC / local drive.

W32/Mytob-GH

Virus penyebar email massal dan merupakan Trojan untuk IRC pada komputer berbasis Windows. Pesan-pesan dikirimkan oleh virus ini dengan judul yang dipilih secara acak dari list yang sudah ada seperti : peringatan pembatasan suatu akun, suspensi akun email, ukuran keamanan, member support, peringatan penting.

W32/Mytob-EX

Virus yang menyebarkan email massal dan Trojan IRC yang mirip dengam W32-mytob-gh. W32/mytob-ex terus menerus di belakang layar, menyediakan pintu belakang bagi server yang untuk menjangkau komputer lain via IRC channel. Virus ini menyebar dengan sendirinya terutama kepada attachments email address.

W32/Mytob-AS, Mytob-BE, Mytob-C, and Mytob-ER

Keluarga virus ini mempunyai karasteristik yang sama atas apa yang mereka lakukan. Mereka menyebarkan email massal yang bisa dikendalikan melalui Internet Relay Chat (IRC) network. Sebagai tambahan, mereka bisa menyebarkan email melalui bermacam-macam sistem operasi komputer yang lemah seperti LSASS (MS04-011).

Zafi-D

Meupakan virus pengirim email massal dan peer-to-peer yang membuat salinan sendiri kepada folder sistem windows dengan nama file nortonupdate. exe. Virus ini dapat membuat sejumlah file di folder sistem windows dengan nama file terdiri dari 8 random karakter-karakter dan ekstensi DLL. w32/zafi-d menyalin sendiri ke folder dengan nama yang berisikan share, upload, atau musik sebagai icq 2005anew! . exe atau winamp 5.7 new! . exe. W32/zafi-d juga akan menampilkan kotak pemberitahu error yang menipu dengan judul " crc: 04f6Bh" dan teks " Error in packed file! " .

W32/Netsky-D

Virus ini juga mengirimkan serangan melalui IRC backdoor yang berfungsi juga menginfeksi komputer yang lemah.

W32/Zafi-B

Virus ini menyerang peer-to-peer (P2P) dan email virus akan dicopy dengan sendirinya pada sistem folder windows yang akan diberi nama otomastis secara acak.

dari beberapa sumber

Trojan.Lodear

Trojan Horse menyerang apabila kita mendownload data dari internet. Virus ini akan menginjeksi file. dll ke internetexplorer.exe yang menyebabkan ketidakstabilan sistem.

W32.Beagle.CO@mm

Adalah virus yang mengirimkan email massal terhadap situs yang mempunyai tingkat keamanan rendah. Virus ini dapat menghapus kunci-kunci registry dan bagian-bagiannya dan mungkin memblok akses ke jaringan keamanan website.

Backdoor.Zagaban

Virus trojan yang satu ini menginjeksi komputer tertentu untuk digunakan sebagai tempat berlindung untuk merusak network atau jaringan terkait.

W32/Netsky-P

Virus ini mampu menyebarkan email massal dengan sendirinya kepada alamat email yang diproduksi oleh suatu file pada PC / local drive.

W32/Mytob-GH

Virus penyebar email massal dan merupakan Trojan untuk IRC pada komputer berbasis Windows. Pesan-pesan dikirimkan oleh virus ini dengan judul yang dipilih secara acak dari list yang sudah ada seperti : peringatan pembatasan suatu akun, suspensi akun email, ukuran keamanan, member support, peringatan penting.

W32/Mytob-EX

Virus yang menyebarkan email massal dan Trojan IRC yang mirip dengam W32-mytob-gh. W32/mytob-ex terus menerus di belakang layar, menyediakan pintu belakang bagi server yang untuk menjangkau komputer lain via IRC channel. Virus ini menyebar dengan sendirinya terutama kepada attachments email address.

W32/Mytob-AS, Mytob-BE, Mytob-C, and Mytob-ER

Keluarga virus ini mempunyai karasteristik yang sama atas apa yang mereka lakukan. Mereka menyebarkan email massal yang bisa dikendalikan melalui Internet Relay Chat (IRC) network. Sebagai tambahan, mereka bisa menyebarkan email melalui bermacam-macam sistem operasi komputer yang lemah seperti LSASS (MS04-011).

Zafi-D

Meupakan virus pengirim email massal dan peer-to-peer yang membuat salinan sendiri kepada folder sistem windows dengan nama file nortonupdate. exe. Virus ini dapat membuat sejumlah file di folder sistem windows dengan nama file terdiri dari 8 random karakter-karakter dan ekstensi DLL. w32/zafi-d menyalin sendiri ke folder dengan nama yang berisikan share, upload, atau musik sebagai icq 2005anew! . exe atau winamp 5.7 new! . exe. W32/zafi-d juga akan menampilkan kotak pemberitahu error yang menipu dengan judul " crc: 04f6Bh" dan teks " Error in packed file! " .

W32/Netsky-D

Virus ini juga mengirimkan serangan melalui IRC backdoor yang berfungsi juga menginfeksi komputer yang lemah.

W32/Zafi-B

Virus ini menyerang peer-to-peer (P2P) dan email virus akan dicopy dengan sendirinya pada sistem folder windows yang akan diberi nama otomastis secara acak.

dari beberapa sumber

_________________

Admin

Komunitas Maya Smadangawi - Komunitas Masa kini

Admin

Komunitas Maya Smadangawi - Komunitas Masa kini

PENGERTIAN DAN MACAM-MACAM ANTIVIRUS

- Pendeteksian dengan menggunakan basis data virus signature (virus signature database): Cara kerja antivirus ini merupakan pendekatan yang banyak digunakan oleh antivirus tradisional, yang mencari tanda-tanda dari keberadaan dari virus dengan menggunakan sebagian kecil dari kode virus yang telah dianalisis oleh vendor antivirus, dan telah dikatalogisasi sesuai dengan jenisnya, ukurannya, daya hancurnya dan beberapa kategori lainnya. Cara ini terbilang cepat dan dapat diandalkan untuk mendeteksi virus-virus yang telah dianalisis oleh vendor antivirus, tapi tidak dapat mendeteksi virus yang baru hingga basis data virus signature yang baru diinstalasikan ke dalam sistem. Basis data virus signature ini dapat diperoleh dari vendor antivirus dan umumnya dapat diperoleh secara gratis melalui download atau melalui berlangganan (subscription).

- Pendeteksian dengan melihat cara bagaimana virus bekerja: Cara kerja antivirus seperti ini merupakan pendekatan yang baru yang dipinjam dari teknologi yang diterapkan dalam Intrusion Detection System (IDS). Cara ini sering disebut juga sebagai Behavior-blocking detection. Cara ini menggunakan policy (kebijakan) yang harus diterapkan untuk mendeteksi keberadaan sebuah virus. Jika ada kelakuan perangkat lunak yang “tidak wajar” menurut policy yang diterapkan, seperti halnya perangkat lunak yang mencoba untuk mengakses address book untuk mengirimkan e-mail secara massal terhadap daftar e-mail yang berada di dalam address book tersebut (cara ini sering digunakan oleh virus untuk menularkan virus melalui e-mail), maka antivirus akan menghentikan proses yang dilakukan oleh perangkat lunak tersebut. Antivirus juga dapat mengisolasi kode-kode yang dicurigai sebagai virus hingga administrator menentukan apa yang akan dilakukan selanjutnya. Keuntungan dari cara ini adalah antivirus dapat mendeteksi adanya virus-virus baru yang belum dikenali oleh basis data virus signature. Kekurangannya, jelas karena antivirus memantau cara kerja perangkat lunak secara keseluruhan (bukan memantau berkas), maka seringnya antivirus membuat alarm palsu atau “False Alarm” (jika konfigurasi antivirus terlalu “keras”), atau bahkan mengizinkan virus untuk berkembangbiak di dalam sistem (jika konfigurasi antivirus terlalu “lunak”), terjadi false positive. Beberapa produsen menyebut teknik ini sebagai heuristic scanning.

Antivirus yang menggunakan behavior-blocking detection ini masih sedikit jumlahnya, tapi di masa yang akan datang, kemungkinan besar semua antivirus akan menggunakan cara ini. Beberapa antivirus juga menggunakan dua metode di atas secara sekaligus.

Diposting oleh Yossy Occhiey di 17.47 0 komentar

Selasa, 01 Maret 2011

Desain Konsep Laptop Masa Depan

1. HP Nobag

Versi laptop HP ini dirancang untuk wanita yang tidak menyukai tas untuk laptop. Konsep laptop ini dirancang untuk dapat digulung seperti payung jika tidak digunakan dan menentengnya selayaknya aksesori yang elegan.

Laptop ini dilengkapi layar OLED (organic light emitting diode) dan sensor sentuh. Laptop ini dirancang khusus untuk perempuan dipersembahkan oleh HP, hasil dari kreativitas yang dikombinasikan dengan ‘thinking out of the box‘ seorang desainer, Nikita Buyanov.

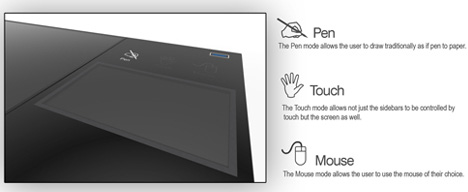

| 2. MoonLight Laptop Konsep laptop ini dilengkapi dengan layar duel-curved, dimana terdapat 2 layar yang melengkung, yang memungkinkan pengguna menjaga jarak ideal antara mata dan layar laptop untuk mengurangi stres mata. Layar yang bawah menggunakan teknologi layar sentuh dan dapat digunakan untuk mouse atau menjalankan sebuah mini OS di latar belakang, atau hanya sebagai lampiran dari layar yg lebih besar. Frame sensor dikendalikan dan menyala dalam gelap dan memiliki sepasang kaki yang panjang untuk mengangkat laptop dan untuk menempatkan keyboard dengan tepat.       |

| 3. Canvas Laptop Seorang desainer bernama Kyle Cherry telah mengembangkan laptop abad ke-21. Laptop ini memiliki layar sentuh yang sensitif sangat tipis dan komponen lain akan terlihat hampir sama tetapi mereka akan disesuaikan dengan lebih baik. Desainer Kyle Cherry telah membayangkan tipe baru komputer dengan kreativitas yang intens dalam pikiran. Disebut ‘kanvas’, komputer ini dirancang untuk meningkatkan kualitas dan produktivitas desainer atau artis. Laptop ini ditujukan untuk memudahkan pengguna komputer dengan pengalaman yang sedikit atau bahkan tidak ada pengalaman sama sekali, untuk beralih dari cara kerja tradisional ke cara kerja digital.        |

4. Sony Vaio Zoom Dirancang oleh Eno Setiawan (Desainer Indonesia  ), konsep notebook Vaio Zoom mengambil segala yang kita ketahui tentang teknologi holografik dan meremas itu ke dalam kaca tipis. ), konsep notebook Vaio Zoom mengambil segala yang kita ketahui tentang teknologi holografik dan meremas itu ke dalam kaca tipis.Ketika aktif, layar benar-benar transparan dan keyboard berjalan buram. Hidupkan dan perayaan holografik touchscreen dimulai! Bahkan tombol mouse hologram! Ini hanya konsep jadi tidak ada info tentang tidbits penting seperti tactile feedback, baterai, statistik sistem, dll, tapi sisanya yakin teknologi seperti ini lebih dekat daripada yang Anda pikirkan. Mungkin tidak datang sekaligus tapi datang, itu pasti!   |

| 5. Asus Dual panel laptop Dual panel ini menawarkan ruang kerja yang fleksibel di mana pengguna dapat beradaptasi sesuai skenario penggunaan yang berlaku pada mereka. Misalnya menyesuaikan ukuran touchpad dan keyboard virtual. Melalui gerak tangan, pengenalan tulisan tangan, dan multitouch, pengguna disajikan dengan permukaan kontrol yang bersifat fleksibel dan intuitif. Pengguna dapat menggunakan konsep dual-panel dalam berbagai skenario penggunaan. Misalnya sebagai notebook konvensional dengan layar multitouch, virtual keyboard dan touchpad, sebuah hub multimedia, di mana kedua panel ganda bisa bergabung membentuk tampilan yang lebih besar untuk hiburan layar lebar, atau mode E-book di mana pengguna dapat menahan panel ganda notebook konsep seperti mereka akan mengadakan buku konvensional saat membalik-balik halaman melalui gerakan intuitif atau dengan sentuhan. Konsep-konsep ini bertujuan untuk memberikan kenyamanan bagi pengguna melalui inovasi teknologi dan desain yang user-centric.      |

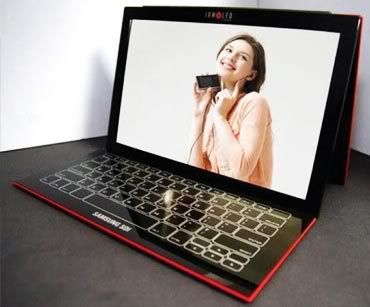

| 6. Samsung Amoled Tampilan AMOLED (Active Matrix Organic Light-Emitting Diode) telah menjadi sorotan karena kualitas layar besar mereka dan Samsung sudah mulai menerapkan teknologi baru ini di beberapa perangkat seperti ponsel dan kamera. Baru-baru ini Divisi SDI di Samsung datang dengan prototipe notebook AMOLED yang mereka klaim menghasilkan rasio kontras sekitar 20 kali lebih besar daripada LCD! Konsep notebook AMOLED oleh Samsung juga memiliki desain yang unik yang tipis dan ramping dengan keyboard sentuh sensitif.    |

Felix Schmidberger telah merancang sebuah laptop untuk tahun 2015 dengan layar sentuh OLED.

Ini terdiri dari dua layar OLED geser, salah satu yang dapat digunakan sebagai keyboard, pada saat diperlukan. Menurut kami, ini adalah konsep laptop yang terlihat paling menarik, dan pada masa depan akan membuat konsep laptop ini jauh lebih baik nantinya.

Komputer ini sendiri memiliki OLED touchscreen, mirip dengan UMPC atau PDA.

Seluruh layarnya slider, karena dapat dipindahkan ke depan untuk mengungkapkan touchscreen OLED kedua di bawah, di mana Anda dapat memiliki keyboard atau kontrol bekerja, mirip dengan setup dengan 2 monitor.

Diposting oleh Yossy Occhiey di 17.08 0 komentar

Langganan:

Komentar (Atom)